當 2014 年爆發 Shellshock 漏洞時,資安研究人員第一時間就跳出來回應。當大多數的 Unix、Linux 及 Mac OSX 作業系統皆普遍使用的 Bash指令列介面程式爆發嚴重漏洞時,研究人員同樣也迅速著手研究網站伺服器可能如何遭到該漏洞的攻擊。Shellshock 漏洞發現當時,全球約有五億台裝置和系統受到威脅。

而研究人員擔心的問題也很快就應驗,網路犯罪集團迅速將 Shellshock 整合至現有的攻擊當中,使得一些使用 Bash 指令列介面程式 (至今已有 25 年歷史) 的裝置和伺服器瞬間陷入危機。就在該漏洞曝光的幾小時後,趨勢科技研究人員就在網路上發現針對此漏洞的攻擊。趨勢科技在一個樣本當中發現了 ELF_BASHLITE.A 惡意程式,它不僅可讓歹徒從遠端存取電腦,還可發動分散式阻斷服務 (DDOS) 攻擊。

當時許多企業也迅速做出回應,這或許是因為有了幾個月前的 OpenSSLHeartbleed心淌血漏洞的經驗。加拿大政府也預防性地將某些含有漏洞的系統下線。此外,美國聯邦金融機構檢查委員會 (FFIEC) 也警告金融機構應小心Shellshock 的危險,而英國國家電腦緊急應變小組 (CERT-UK) 也對該漏洞發出警訊。

有關 Shellshock 可能造成網站安全問題的疑慮甚囂塵上,因為,歹徒只需幾行程式碼就能入侵含有漏洞的伺服器。經過一番測試之後我們發現,並非所有使用 Bash 的系統都有可能遭到遠端攻擊,只有預設使用 Bash 為指令列介面程式的作業系統才會遭到攻擊。

Shellshock 帶來的恐懼仍持續至今

就在漏洞曝光的一星期之後,更多 Bash 相關漏洞和惡意程式相繼出現。Shellshock 曾被用於 DDoS 攻擊,一家知名的雲端服務被用來攻擊其他伺服器,包括某政府機關的伺服器在內。此外,巴西的政府單位和中國一家金融機構也遭到此漏洞攻擊。另一個相關的惡意程式還會下載 KAITEN 惡意程式的原始碼,此程式專門用於 DDoS 攻擊。除了攻擊伺服器和裝置之外,Shellshock 攻擊也可能影響分配用戶端 IP 位址的 DHCP 通訊協定,以及電子郵件的 SMTP 傳輸協定。

事隔一年之後,這份恐懼已經漸漸消退,但威脅卻依然存在。Shellshock 相關的攻擊仍持續肆虐數位世界。從2015年第二季起,趨勢科技已發現超過 70,000 次使用 Shellshock 漏洞的攻擊以及大約 100,000 次使用Heartbleed心淌血漏洞的攻擊。我們刻意架設了一個含有 Shellshock 漏洞的誘捕網路,光在過去 15 天內即遭到 50 次攻擊。

Shellshock 相關的感染已蔓延全球。與一年前的情況相比,今日受害最嚴重的地區仍大致維持不變。當年 Shellshock 曝光後的第一個月,絕大多數受感染的電腦都分布在亞洲 (34%)、歐洲 (34%) 和北美 (11%)。過去一個月,絕大部分受感染的電腦還是分布在亞洲 (46%)、歐洲 (23%) 和北美 (14%)。亞洲地區感染率較高的原因很可能是系統修補作業較未能落實的緣故。

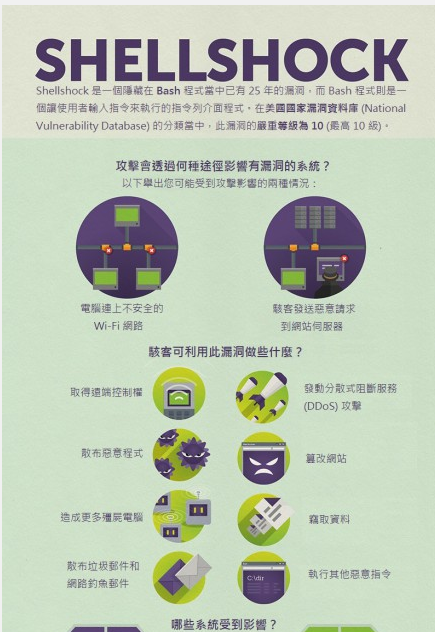

儘管目前 Shellshock 漏洞仍未出現重大攻擊,但這仍無法掩蓋它是一項普遍性漏洞的事實,而且歹徒有可能利用它來製造真實的傷害。它可用於取得遠端存取權限、發動 DDoS 攻擊、散布惡意程式、竄改並汙損網站、建立「Botnet傀儡殭屍網路」、竊取資料、散發垃圾郵件和網路釣魚郵件,以及執行其他惡意指令。只要駭客的想像力夠豐富,就有無限的方式可攻擊任何使用 Bash 的應用程式和連網裝置,包括:路由器、IP 攝影機、網路閘道 (如 Citrix 的 NetScaler、F5 的 BIGIP 及 Cisco 的產品),以及網站 CGI 程式。 繼續閱讀