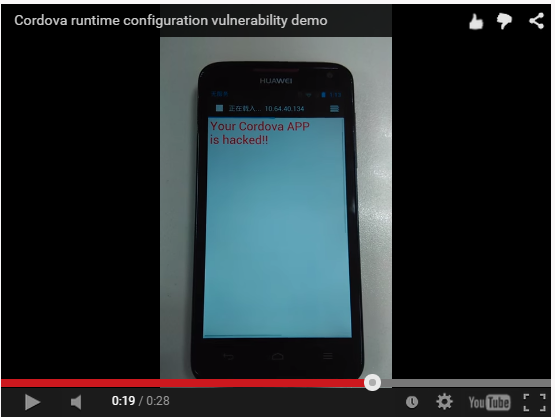

趨勢科技發現 Apache Cordova 應用程式框架存在一個漏洞,攻擊者只要透過點擊網址就能修改應用程式的行為。修改範圍從干擾應用程式使用者到徹底讓應用程式崩潰都有可能。

這個編號為CVE-2015-1835的高危險漏洞影響Apache Cordova 4.0.1以下的所有版本。Apache已經發布一個安全公告確認此漏洞。這代表著大多數基於Cordova的應用程式(佔 Google Play上所有應用程式的5.6%)都可能受此漏洞影響。

該漏洞被存在於Cordova的一個功能內,讓Secondary Configuration Variables(也就是偏好設定)可以由Base Activity的Intent Bundles設定。此功能是Apache在2010年11月所發布程式碼更新(也就是Github的提交)的一部分,Cordova Android也更新為0.9.3。

我們的研究顯示,如果Base Activity沒有被適當的防護且偏好設定設成預設值,攻擊者可以改動偏好設定和和竄改應用程式本身的外觀和行為。

漏洞攻擊成功的先決條件

只要符合兩個條件就能成功地利用此漏洞:

- 應用程式至少有一個元件延伸自Cordova的Base Activity:CordovaActivity或設定Cordova框架(像java)沒有被適當的防護,也就是說可以被應用程式外部存取。

- 至少一個Cordova支援的偏好設定(除了LogLevel的和ErrorUrl)未在設定檔案(xml)中被定義。

它如何運作

要了解該漏洞如何運作,要先來看看應用程式的偏好設定如何設置。 繼續閱讀