Jigsaw 奪魂鋸加密勒索病毒 Ransomware (勒索軟體/綁架病毒)又出現新的變種 (趨勢科技命名為

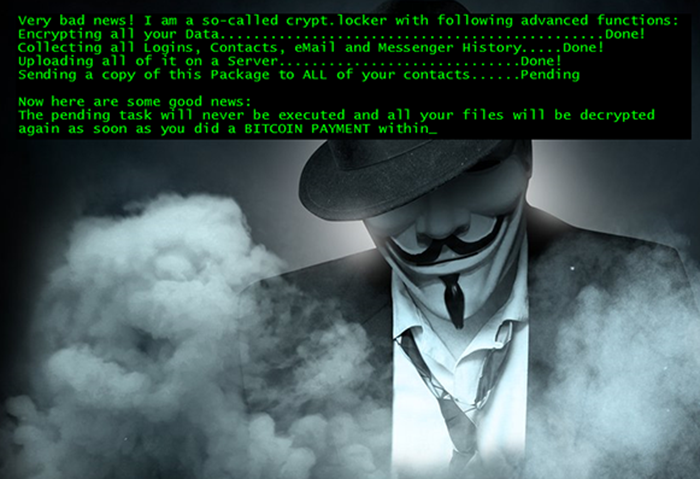

RANSOM_JIGSAW.F116FN),這次採用了匿名者 (Anonymous) 駭客團體的主題背景。新的 Jigsaw 變種比前一代更變本加厲,將原本 150 美元的贖金一下子提高到 $5,000 美元 (以比特幣支付),且加密後的檔案副檔名改成「.epic」。此外,勒索訊息當中還表示將蒐集受害者的帳號密碼與電子郵件和即時通訊內容,並且威脅將發送一份給受害者的所有聯絡人,不過這項能力並未獲得證實,很可能只是一種恐嚇伎倆。

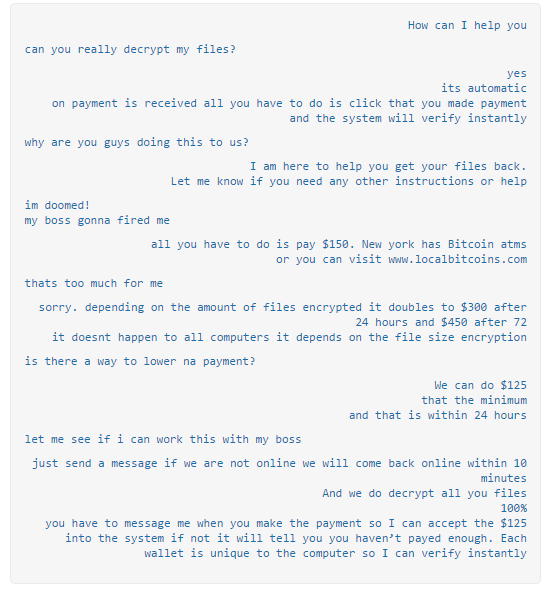

另一個之前出現過的 Jigsaw 變種還提供了公開聊天平台的帳號讓受害者可以和歹徒聯絡並討價還價,有趣的是,歹徒並無法確切知道受害者是何時感染的,因為其「倒數計時」是根據受害裝置上 Cookie 的記錄,如果 Cookie 被刪除了,倒數計時將回復到 24 小時,所以當下的贖金是多少,其實歹徒只能仰賴受害者誠實告知。

Jigsaw 加密勒索病毒 (趨勢科技命名為 RANSOM_JIGSAW.A) 首次出現於 2016 年 4 月,Jigsaw 借用了恐怖電影《奪魂鋸》(Saw) 的手法,不但將使用者的檔案鎖住,而且會每小時 (或是在程式重新啟動時) 刪除一批檔案,用意在製造受害者心理上的恐懼和壓力,迫使受害者付錢,因為,時間拖得越久,每批刪除的檔案數量就會增加。

PC-cillin 2016雲端版已有增加對勒索軟體 Ransomware加密行為的防護機制,可預防檔案被勒索軟體惡意加密

趨勢科技PC-cillin雲端版 ,榮獲 AV-TEST 「最佳防護」獎,領先28 款家用資安產品防毒軟體 ,可跨平台同時支援安裝於Windows、Mac電腦及Android、iOS 智慧型手機與平板電腦,採用全球獨家趨勢科技「主動式雲端截毒技術」,以領先業界平均 50 倍的速度防禦惡意威脅!即刻免費下載