2014 下半年重大行動裝置威脅

隨著使用者對行動裝置的接受度越來越高,行動裝置威脅也隨之而來。 2014 年底網路犯罪集團利用各種方式,例如攻擊熱門平台、發掘裝置漏洞、開發更精良的假冒 App 程式等等,來竊取行動裝置上的個人資料,並直接拿到地下市場販賣。

行動裝置威脅正以飛快的速度朝精密化發展,惡意程式作者正是利用一般大眾不知如何正確設定行動裝置以及不知該從正常安全管道下載 App 程式的弱點。不僅如此,大多數的使用者對平台的安全建議也視若無睹,這就是為何許多人會為了獲得進階功能或是貪圖免費程式而破解行動裝置保護 (如越獄或 root)。

2014 上半年,我們見到非重複性行動裝置惡意及高風險 App 程式樣本數量正式突破二百萬大關,而且數量還在不斷增加,這距離上次突破一百萬大關僅僅六個月的時間。此外,我們也見到行動裝置惡意程式正逐漸演出成更精密的變種,例如數位貨幣採礦惡意程式 ANDROIDOS_KAGECOIN 和行動裝置勒索程式 ANDROIDOS_LOCKER.A。

[延伸閱讀:2014 上半年行動裝置資安情勢總評 (The Mobile Landscape Roundup: 1H 2014)]

這份報告詳述 2014 下半年的情勢發展,包括重大的行動裝置威脅及趨勢。

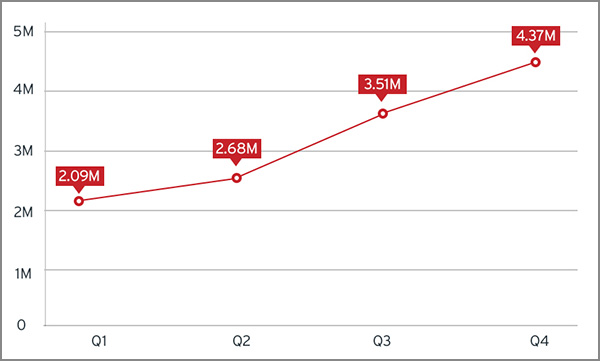

惡意及高風險的 App 程式數量現已達到 437 萬

行動裝置惡意程式數量在 2014 下半年又翻了一倍以上,距離上次突破二萬大關僅僅六個月的時間。現在,網路上惡意及高風險的 App 程式總數已達到 437 萬。這意味著,從該年上半年結束至今已成長了大約 68%,也就是 260萬。

2014 年惡意及高風險的 App 程式成長趨勢

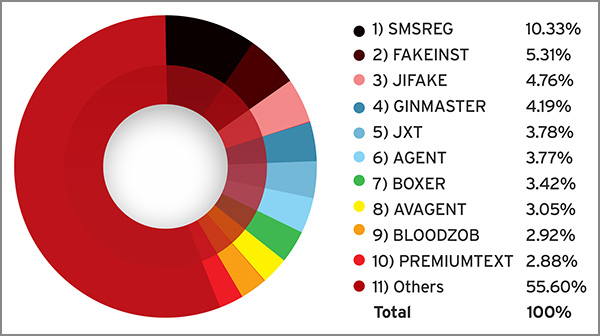

若從這幾百萬當中挑出那些明顯惡意的 App 程式,我們發現它們絕大多數都是行動裝置惡意程式家族排行榜的成員:

2014 年行動裝置惡意程式家族排行榜

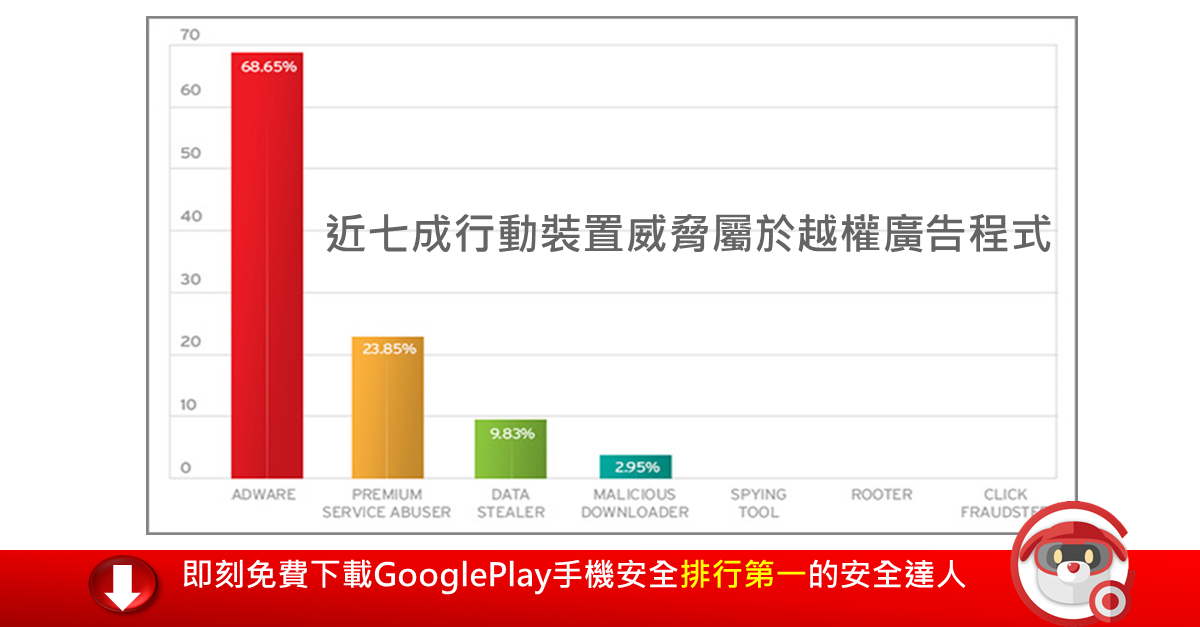

若就它們對行動裝置的影響來分類,我們發現大約 69% 的行動裝置威脅都屬於越權廣告程式。越權廣告程式是指那些拼命顯示廣告而讓使用者無法專心好好使用裝置的程式。其次是高費率服務盜用程式 (PSA),占惡意及高風險 App 程式的 24% 左右。PSA 會在背後偷用一些高費率服務,讓使用者的手機帳單無故飆高。

另外,以下為 2014 下半年越權廣告程式家族排行榜: 繼續閱讀