最近有一波新的勒索病毒 Ransomware (勒索軟體/綁架病毒),自三月底開始爆發。Proofpoint的研究人員加上安全分析師Frank Ruiz所提供的情報,發現了一個被稱為「CryptXXX」的新勒索軟體,根據其描述,它與早期的勒索軟體Reveton有明顯的關聯。

這個勒索病毒 Ransomware是由BEDEP惡意軟體所散播,透過Angler漏洞攻擊套件來感染系統。研究人員在文章內描述「Angler漏洞攻擊套件結合BEDEP來散播勒索軟體和Dridex 222」。這代表放有Angler漏洞攻擊套件的網頁被用來散播CryptXXX。此攻擊套件接著利用系統漏洞來植入BEDEP。因為其「惡意軟體下載」能力,CryptXXX會以第二段感染的方式出現,它是會延遲執行的DLL程式,至少要等待62分鐘才會作用。一旦勒索病毒 Ransomware開始執行,它會加密檔案並加上.crypt副檔名。

[延伸閱讀:勒索病毒白皮書]

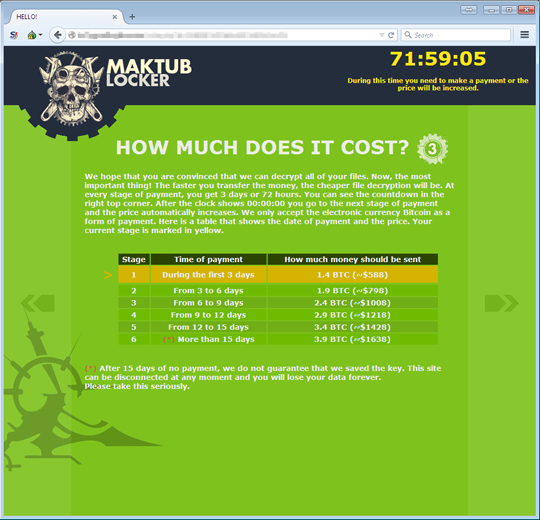

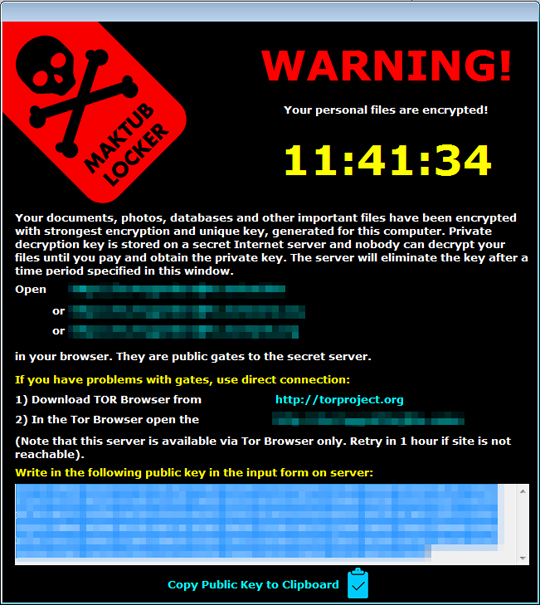

跟其他勒索軟題類似(特別是Locky勒索軟體、TeslaCrypt和Cryptowall),這個變種會產生三種類型的檔案(de_crypt_readme.bmp、de_crypt_readme.txt、de_crypt_readme.html)來通知受駭系統的使用者,要求贖金以取回檔案。據研究人員所說,勒索病毒 Ransomware要求很高的贖金,每個系統500美元,跟過去常見的勒索金額相差甚遠。此外,CryptXXX具備防虛擬機器和防分析能力以躲避偵測,它會檢查註冊表內的CPU名稱和安裝攔截程序(hook procedure)來監視滑鼠活動。

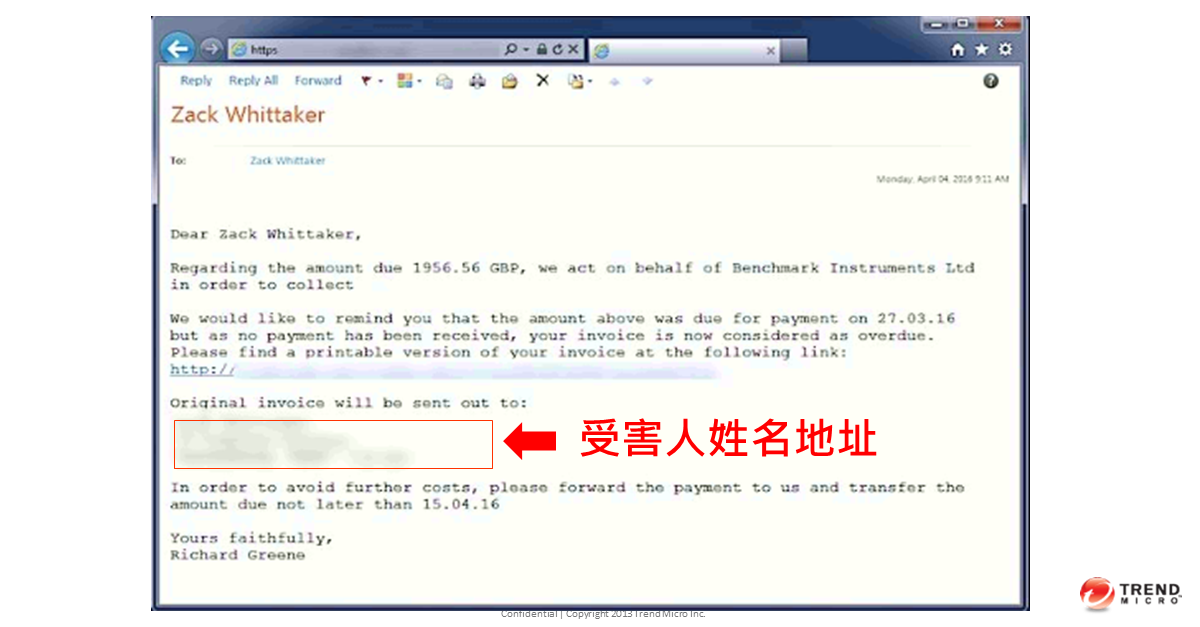

CryptXXX還被發現會竊取比特幣(Bitcoin),同時還能在目標系統上掠取身分憑證和個人資料。趨勢科技的研究人員發現,它能夠從FTP、即時通和郵件應用程式中竊取資料。根據部落格文章,「這點是能夠預期的,因為BEDEP長久以來都會帶來資料竊取程式。具體地說,它在2014年11月至2015年12月中會帶來Pony。接著用一個無紀錄的「私有竊取程式」來取代Pony,一直持續到2016年3月中。我們相信勒索軟體內的資料竊取功能和BEDEP所散布的「私有竊取程式」內的一樣」。 繼續閱讀