網路犯罪集團並不是靠著突破網路封鎖就能賺錢,他們的真正目標是「企業內的寶藏」,因此他們會搜尋並竊取你網路內部的資料、智慧財產和敏感通聯記錄,然後想辦法加以變現。為了達到這個目的,他們會研究、設計、執行一些特殊的攻擊來突破傳統的安全控管,然後在受害企業內部網路當中橫向移動、四處搜尋。

打個比方,傳統的防禦就像將大門深鎖,然後找個警衛在門口管制誰可以進出,這樣的方法已經不再管用。為了確保企業的資料通訊和智慧財產不會外流,企業的資安策略必須與時俱進,並且強化邊境防禦,同時還要認知到就算是著名的「馬其諾防線」(Maginot Line) 也無法滴水不漏。

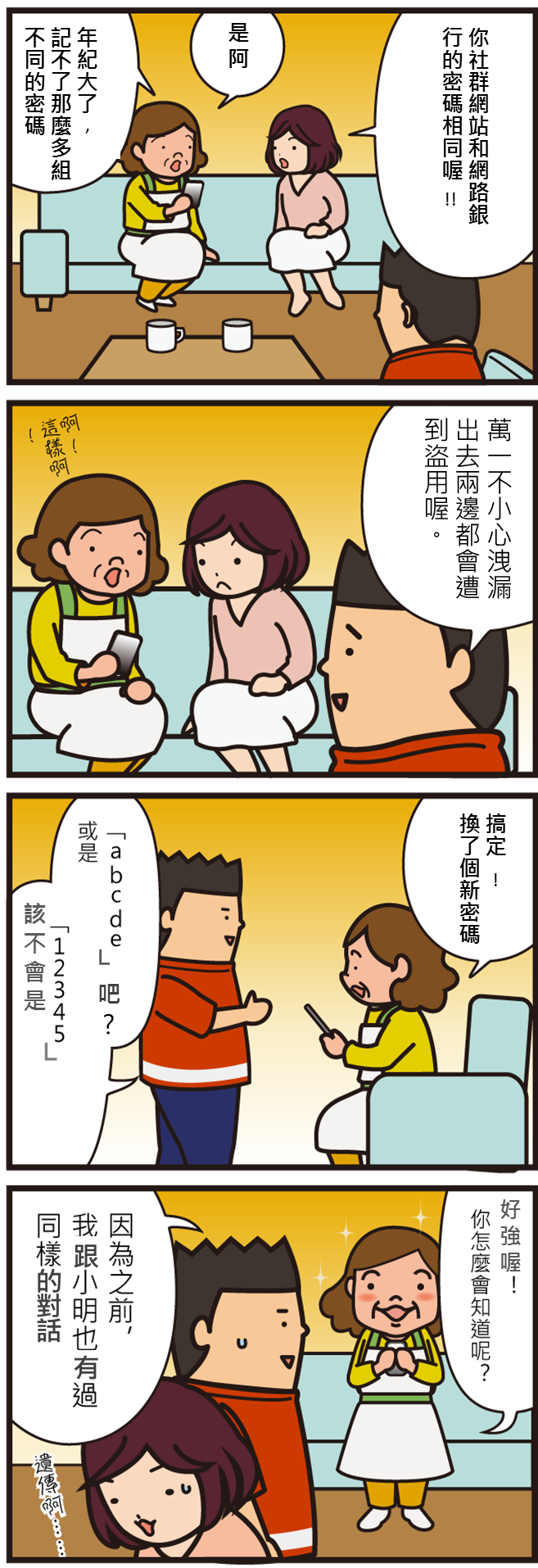

例如,在資料和智慧財產的誘惑下,駭客很可能會藉由竊取員工、客戶和其他第三方人士的帳號密碼來潛入企業網路。在今日「無疆界」的企業環境下,員工從家中、旅館或全球各地分行據點遠端連線作業的情況比比皆是。員工可能會使用一些企業內和/或雲端的應用程式和服務,並且透過各種不同大小的裝置來連上網路。在這麼多樣化企業外部地點及裝置組合的情況下,仰賴有如大門警衛的傳統資安方法,再也不切實際。

我們的客戶已經開始對他們所面臨的新式威脅及伴隨而來的資安挑戰感到憂心。在此我們看到了一項契機,可以將單一防線的邊境防禦變成可監控、偵測、防止針對性攻擊在企業和資料中心內部活動的利器。

趨勢科技併購 HP TippingPoint 且即將邁入一個新的世紀。在完成併購之後,我們將成為企業安全防護的領導廠商,從網路、資料中心、雲端、到端點裝置,全面防範針對性攻擊/鎖定目標攻擊(Targeted attack )與「進階持續性滲透攻擊」(Advanced Persistent Threat,APT攻擊)。在最新威脅情報方面,TippingPoint 的 Digital Vaccine (數位疫苗) 和 Zero Day Initiative (零時差計畫) 將進一步強化我們的 TrendLabs 研究中心和 Smart Protection Network 全球威脅情報網路,提供無可匹敵的專業技術和回應能力。

不僅如此,趨勢科技和 HP 早已達成一項策略性 OEM 協議,將某些新一代入侵防護系統 (NGIPS) 的元件納入 HP 的網路產品當中。

這項消息再次證明趨勢科技長期致力建構一個安全的資訊交換世界。隨著科技不斷演進,資安防護的技術也必須與時俱進。但請放心,我們將持續推動創新並開拓新知,確保我們的客戶及合作夥伴都能隨時擁有最佳防護。

進一步相關資訊:

《現在加入趨勢科技LINE@,留言即刻輸入 888 看本月好友禮 》

《現在加入趨勢科技LINE@,留言即刻輸入 888 看本月好友禮 》

《 想了解更多關於網路安全的秘訣和建議,只要到趨勢科技粉絲網頁 或下面的按鈕按讚 》

《提醒》將滑鼠游標移動到粉絲頁右上方的「已說讚」欄位,勾選「搶先看」選項,最新貼文就會優先顯示在動態消息頂端,讓你不會錯過任何更新。