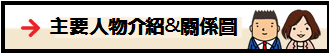

台灣民眾每天手機上網時間高達197分鐘(超過3個小時),手機上網時間為全球之冠,所以面臨病毒威脅及木馬程式入侵也就越來越多…來源怕手機中毒? 防毒軟體裝了沒? (中時電子報網)

離奇事件?! 人在美國加州,但是卻被收了一趟在倫敦搭車的100美元(約3300元台幣)車費。來源 Uber亂來!人在加州居然要繳倫敦車費?( 台灣蘋果日報網)

史上第一遭:第一起由惡意軟體引起的大規模停電….第一起由惡意軟體造成的6小時大斷電,導致烏克蘭數十萬戶住家停電(資安趨勢務落格)

大陸已有案例,使用手機上網進入色情網站,卻讓自己的支付寶密碼跟銀行密碼外洩,導致存款遭到盜領。這類案件偵辦起來非常麻煩,往往循線追查之後,發現犯嫌都在網路世界繞了好幾圈。來源:電腦區隔使用 避免病毒入侵帳戶 (旺報)

本周資安新聞週報重點摘要,本文分享上週資安新聞及事件。你將會看到新聞的簡短摘要及原文連結來閱讀更詳細的見解。

很危險!見網友的學童 逾半沒先告知父母 台灣蘋果日報網(即時)

隨著行動裝置日趨多樣、普及,越來越多孩童擁有手機或平板,但使用觀念不當,容易誤觸網路陷阱;趨勢科技針對大台北地區近1700位國中小學童進行「網路安全」學習單調查結果,超過半數有個人行動裝置,每兩位有一位有網路購物經驗,五分之一學童曾與網友見面,其中一半以上未事前告知父母。

Uber亂來!人在加州居然要繳倫敦車費? 台灣蘋果日報網

加州男子帕克(Benjamin Parks)是Uber(優步)常客,但上月居然遇到帳號疑似被盜用,造成他人在美國加州,但是卻被收了一趟在倫敦搭車的100美元(約3300元台幣)車費。

這個離奇事件發生在聖誕節當晚,帕克人明明在舊金山,但是手機上的Uber程式居然顯示他在倫敦叫了一台車,而且盜用他帳號的人還搭了長達3個小時的車程,車資超過85英鎊。

第一起由惡意軟體造成的6小時大斷電,導致烏克蘭數十萬戶住家停電

史上第一遭:第一起由惡意軟體引起的大規模停電….#停電 #斷電 #資安

重大安全漏洞再現!全球 66% Android 用戶恐受影響! 自由時報電子報

你使用的是 Android 裝置嗎?那要小心了!國外一間資安公司近日發現,Linux 系統存有一個安全漏洞,恐將自動刪除手機中的檔案、自動安裝惡意軟體,甚至有機會偷走個人資料。影響相當廣泛,使用 Android 4.4(KitKat)以上的作業系統都曝露在風險中。

差點遭假胡瓜詐財 董至成宣導反詐騙 yam蕃薯藤

年關將近詐騙集團蠢蠢欲動,就連藝人董至成也差點遭詐騙集團冒用的「假胡瓜」受騙新台幣85萬元,今天則受邀到內政部刑事警察局分享親身經歷,在年節前向民眾宣導反詐騙。