隨著新型冠狀病毒「corona」(俗稱武漢肺炎)全球疫情大爆發,趨勢科技發現目前發現 7個含有 “corona”檔案名稱的惡意軟體;22 個使用“corona”的惡意網域,正利用這波疫情趁火打劫!

在台灣口罩相關的一頁式詐騙網購也假借電視名人或是打著貨到付款的方式降低買家戒心,大家留意別上當!

上個月有駭客假借世界衛生組織(WHO)的名義寄出釣魚郵件,導致 WHO呼籲:只有@who.int 才是來自世衛的信件,其他如 @who. com 、@who. org 等其他網域,是網路釣魚,可能會被竊取個資或安裝惡意程式 。

近日趨勢科技發現許多垃圾郵件都跟購物配送有關,有的內容聲稱貨物遞送因為疫情爆發而延期,有的是提供配送狀態更新。趨勢科技發現有一封通知配送延期的電子郵件聲稱附件檔內提供新的配送時間資訊,但其實卻帶有惡意軟體。

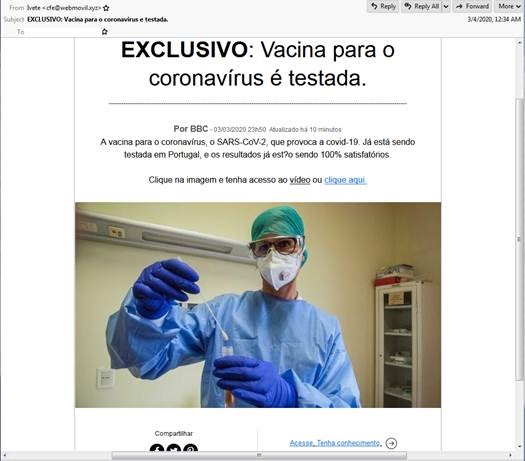

其他各式語文的垃圾郵件,包含義大利文的郵件提到有關於該病毒的重要資訊,而葡萄牙文的郵件則是在討論一種聲稱的 COVID-19疫苗。

台灣口罩相關一頁式詐騙網購,假借電視名人降低買家戒心

在台灣繼 趁武漢肺炎口罩之亂, 全聯遭冒用,詐騙集團成立多個假粉專騙個資之後.口罩相關的一頁式詐騙網購最近也暴增,甚至有假借電視名人或是打著貨到付款的方式降低買家戒心,大家留意別上當!

也有詐騙集團趁勢販售號稱可以「防範病毒」的商品和服務,以下是網紅分享日本開始盛行的疫情相關詐騙手法 !

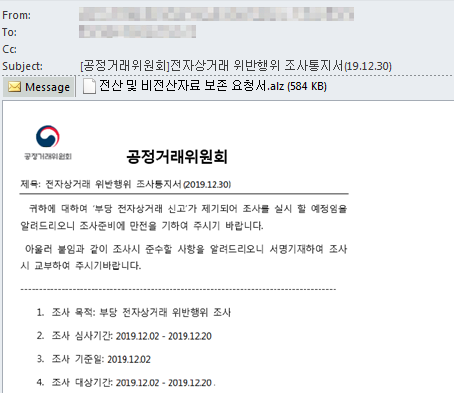

垃圾郵件、惡意軟體和惡意網域利用武漢肺炎冠狀病毒

新冠肺炎(COVID-19)現正被全球性的垃圾郵件攻擊用作誘餌。隨著確診人數持續地以千為單位地激增,利用新冠肺炎(武漢肺炎)作為誘餌的惡意活動也隨著增加。有許多組織都觀察到了這一點,趨勢科技的研究人員也發現使用該主題的垃圾郵件攻擊偵測數顯著地上升。