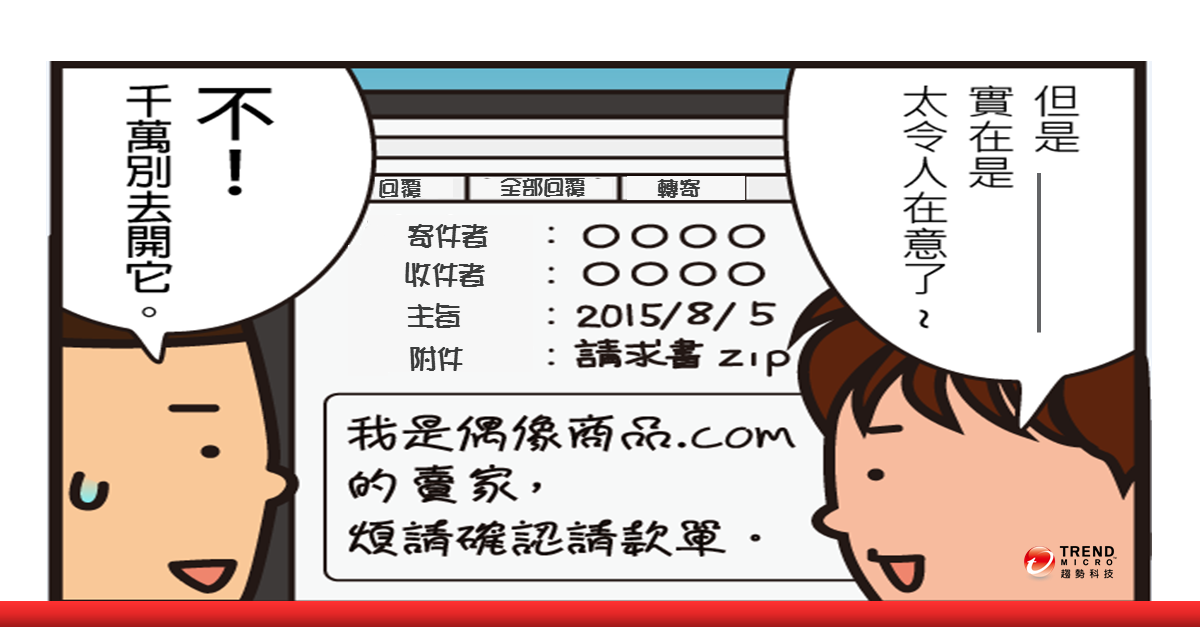

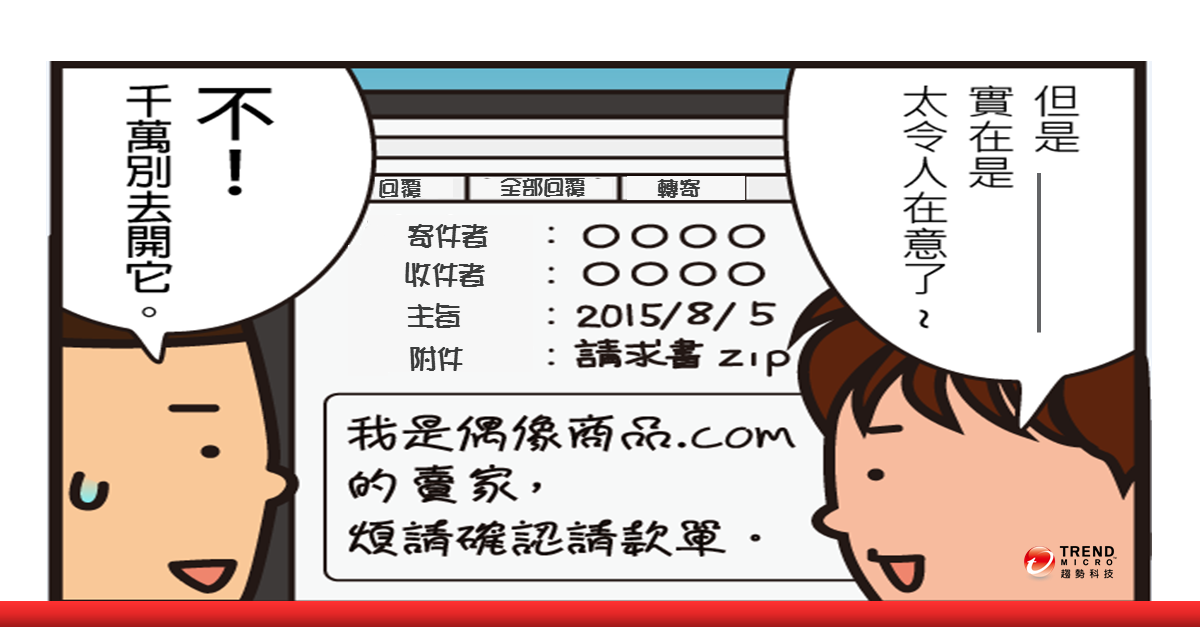

《小廣和小明的資安大小事 》清井弟不顧小廣提醒,蠢蠢欲動想打開附件的原因,居然是….

巨集病毒捲土重來,當心Word/Excel 附檔夾帶非法巨集

輕井君所收到的是打開附檔就會感染病毒的攻擊郵件。駭客鎖定特定的企業及組織作為目標,寄出的郵件夾帶了偽裝成公司會議紀錄、內部資料或請款單等的病毒檔案。讓企業員工在沒有防備的狀況下誤開啟了病毒郵件。這一類的手法已日新月異越來越高明。 繼續閱讀

輕井君所收到的是打開附檔就會感染病毒的攻擊郵件。駭客鎖定特定的企業及組織作為目標,寄出的郵件夾帶了偽裝成公司會議紀錄、內部資料或請款單等的病毒檔案。讓企業員工在沒有防備的狀況下誤開啟了病毒郵件。這一類的手法已日新月異越來越高明。 繼續閱讀

外出洽公,使用免費公共無線網絡(WiFi)竟讓公司遭駭!

偷情網站 Ashley Madison去年 8 月遭駭,但用戶數反而大幅增長 400 萬人

核二廠遭駭怎麼辦?國家級資安攻防演練首度納入核電廠

跨國星級飯店頻外洩信用卡資料,POS到底有什麼潛在風險?

請看近日資安新聞週報重點摘要,本文分享上週資安新聞及事件。你將會看到新聞的簡短摘要及原文連結來閱讀更詳細的見解。

電郵詐騙 8.8億元飛了… 世界新聞網

使用免費公共無線網絡(WiFi)令不法分子有機可乘。

據報導,警方發現,近期商務電郵騙徒採取新策略,除透過釣魚電郵入侵外,更相中時下公司職員普遍會在公眾地方使用手機或手提電腦,並連接免費公共WiFi處理工作的習慣。中小型企業較易成騙徒目標。

騙徒多假借促銷、特價批發等標題,以「漁翁撒網」方式寄出含病毒附件的電郵,員工一不留神電腦可能已遭駭客入侵。

警方更發現騙徒為提高得手機會,會仔細分析相關公司及其高層人員的電郵和家庭背景、動向及有密切往來的商業夥伴資料再下手。

[延伸閱讀]:奈及利亞駭客新手法 「鷹眼」勒索全球中小企業

借用一下別人的 Wi-Fi 無線網路上網沒關係嗎?

偷情網站Ashley Madison 被駭後 會員數反倒暴增400萬人 Pchome 新聞

偷情網站 Ashley Madison 網站先前遭駭,導致數百萬會員個資外洩,但之後用戶數反而大幅增長 400 萬人。

被駭時會員數 3900 萬人,該網站稱現在會員數成長到 4300 萬人。

對此,美媒《CNNMoney》詢問了該網站母公司 Avid Life Media,但其發言人不願回應。原因是自 8 月 31 日後公司便沒有發表公開聲明,所以無法評論。

在其最近的公開聲明中,網站表示稱其將立即毀滅過於誇張,因為用戶仍持續使用,來到一個前所未見的程度。

[延伸閱讀:駭客給偷情網站的警告:關閉網站,否則公布 3700萬男女風流帳 ]

PC-cillin 2016雲端版已有增加對勒索軟體 Ransomware加密行為的防護機制,可預防檔案被勒索軟體惡意加密

趨勢科技PC-cillin雲端版 ,榮獲 AV-TEST 「最佳防護」獎,領先28 款家用資安產品防毒軟體 ,可跨平台同時支援安裝於Windows、Mac電腦及Android、iOS 智慧型手機與平板電腦,採用全球獨家趨勢科技「主動式雲端截毒技術」,以領先業界平均 50 倍的速度防禦惡意威脅!即刻免費下載

智慧家居聽起來很美好,但你也需要知道這些事 Myshare

遠端察看家裡的情況、用聲音而不是遙控器來控制家電、各種裝置互相連接,自動調整工作狀態……在很久很久以前,人們就已經幻想住在這樣的房子裡。而最近幾年物聯網、智慧家居的發展,使得這樣的幻想逐漸變成了現實。

根據美國調查與諮詢公司 Gartner 公布的數據,到了 2016 年,在「智慧家居」領域一共有 3.391 億件聯網裝置投入使用,是 2015 年數量的接近 2 倍。不過在享受智慧裝置帶來的服務時,也不能忽略一個非常重要的問題:安全與隱私。

[延伸閱讀:《IoE 萬物聯網安全趨勢 》採購智慧型裝置該注意些什麼? ]

Windows 10可自動在雲端備份使用者的加密金鑰,是安全還是風險? iThome

專門報導美國國安局(NSA)機密文件的The Intercept指出,微軟Windows 10內建的磁碟加密功能雖然可用來保障使用者的資料,但當使用者以微軟帳號登入Windows 10時,該系統就會自動將復原金鑰上傳到雲端,以備不時之需,The Intercept認為,這將讓駭客或欲監控民眾的政府有機可趁。

其實不論是蘋果的Mac OS X或是微軟的Windows 10都內建了磁碟加密功能,但雙方相異之處在於蘋果用戶可以選擇不要把復原金鑰備份到iCloud雲端帳號中,但Windows 10的預設值卻會直接將復原金鑰備份到用戶的OneDrive帳號中。

又出包!Win 10 更新大漏洞 Word 客製化設定通通不見了! 自由時報電子報

微軟(Microsoft)去年 7 月底推出全新作業系統 Windows 10 之後,就用盡各種方法要推動大家升級,不過卻也出現不少狀況。微軟的官方論壇上最近有用戶抱怨,系統推出了最新的更新 KB3124200 之後,竟然破壞了 Office Word 所有的客製化功能,而且連 Edge 瀏覽器、Explorer、Outlook 2016 和 Calculato 等應用程式都一起故障了!

國外科技媒體《Softpedia》報導,部分微軟用戶指出, KB3124200 這個更新檔破壞了許多 Word 的客製化功能,包括客製化範本、AutoText、巨集、信封地址、自動校正與 AutoFormat 設定;還刪除了用戶原本儲存的自動拼音校正。

一起鎖定某跨國企業法務部門三名員工的「魚叉式網路釣魚(Spear Phishing)」郵件能逞嗎?

針對性攻擊要能成功,很重要的一點是歹徒必須根據受害者的防禦機制而調整及改進其攻擊方法,其中包含「魚叉式網路釣魚(Spear Phishing)」

魚叉式網路釣魚通常鎖定特定個人或某機構的特定員工及其社群媒體帳號 (如 Twitter、Facebook 和 LinkedIn),它們會精心製作出很有說服力的電子郵件內容,並且在電子郵件當中挾帶可造成感染的附件檔案和連結。一旦開啟檔案或連結,就會執行惡意程式或將使用者導向某個網站。接下來,駭客就能建立其祕密通訊網路,然後朝攻擊的下一階段邁進。

檢視「防範魚叉式網路釣魚:保護電子郵件如何能夠防止針對性攻擊」

2015年稍早,醫療保險公司 Anthem Inc. 發出聲明表示自己發生了一起大規模的資料外洩,導致 8,000 萬名客戶受到影響。根據媒體報導,駭客經由一項精密的針對性攻擊/鎖定目標攻擊(Targeted attack ) 取得了進入 Anthem 公司 IT 系統的權限,進而竊取系統上儲存的個人資料。有些人對於企業資料外洩事件或許略知一二,但很少有人知道實際發生的經過以及網路犯罪集團所用的手法。

在所謂的「針對性攻擊/鎖定目標攻擊(Targeted attack ) 」當中,駭客必須擁有相當高的專業技能以及充裕的資源來進行這類長期的計謀。針對性攻擊要能成功,很重要的一點是歹徒必須根據受害者的防禦機制而調整及改進其攻擊方法。

駭客會利用各種最新時事、業務相關內容,以及攻擊目標可能有興趣的資訊來從事社交工程(social engineering )攻擊。此外,後門程式、零時差或軟體漏洞攻擊、水坑式攻擊、魚叉式網路釣魚等等,也是歹徒經常用來竊取資訊的技巧。

雖然一般的網路釣魚(Phishing)和魚叉式網路釣魚所使用的技巧類似,但兩者之間還是有所差別。網路釣魚基本上是一種針對大量目標的亂槍打鳥式攻擊,但魚叉式網路釣魚則是專門針對特定目標。兩者的差異在於,一般的網路釣魚(Phishing)相對單純,歹徒一旦偷到受害人的資料 (如網路銀行登入資訊),就算達到目的。但對於魚叉式網路釣魚來說,取得登入資訊或個人資訊通常只是攻擊的開端,這是歹徒進入目標網路的手段,只能算是的跳板而已針對性攻擊/鎖定目標攻擊(Targeted attack ) 。

何謂魚叉式網路釣魚攻擊?

前面提到,魚叉式網路釣魚是專門針對特定對象的網路釣魚(Phishing),其對象通常是某個機構,其最終目標是取得機密資訊,其技巧則包括:假冒他人名義、使用迷人的誘餌、避開安全機制 (如電子郵件過濾及防毒) 等等。預算和一般網路釣魚(Phishing)的都會誘騙目標對象開啟郵件中的附件檔案或點選郵件中的連結。 繼續閱讀

過去幾個月來許多政府或銀行發生資料外洩的消息,比如美國人事管理局(OPM)大量流出的2,100萬筆記錄,以及摩根大通的資料外洩事件影響了超過8,000萬名客戶。但是教育機構呢?根據身份竊盜資源中心的紀錄,去年只有7% 的資料外洩事件發生在這教育界。但是看過近來的資料後,這可能缺少了全面性的觀點。

趨勢科技對過去十年來資料分析顯示,發生在教育界的資料外洩事件,實際上比政府或銀行還要多

教育部門資料外洩事件高於銀行及政府單位之上

非營利隱私權資料交流中心在過去十年來所收集的資料,讓我們第一次有機會可以檢視長時間的變化。有了這些資料,加上我們從這過去十年資料外洩活動所找出的發展趨勢,讓我們能夠更好地保護教育界的客戶。

教育部門在這段期間排在資料外洩事件的前五位,佔總數的4.8%。雖然離前兩名的零售業(47.8%)和金融業(10.2%)還有段距離,但是跟醫療保健(5.5%)很接近了,而且令人驚訝的是,它還在銀行及政府單位之上。

根據被竊資料用來進行身分竊盜和詐騙活動的角度來分析這些產業,發現教育部門在第五位(10.9%),僅次於金融業(11.2%),且離第三名的政府機構(13.6%)和第二位的零售業(15.9%)不遠。 繼續閱讀

你曾在社群網站上給過關於「安全提示問題及答案」的提示嗎?

在網路上進行帳號註冊認證時,對本人的認證方式不僅僅是透過ID/密碼而已,也會請用戶針對當初所登錄的「安全提示問題及答案」來回答。這是透過輸入本人之前所選定的問題進行回答後,在重設密碼或忘記密碼時透過電子信箱來告知用戶密碼的一種方式。根據服務業者的不同,有時也會被強制要求輸入問題及答案。用戶往往為了省去繁雜的密碼再設定手續,不得不利用的用戶也應該不在少數。

但, 問題的選擇性如果為「出生地是…?」「寵物的名字」等等,因為幾乎都已涉及到本人自身的問題…,只要稍微對本人周遭的事物有些許了解,就不難推敲出答案來了。進行密碼重設時應多想想問題及答案的各種組合,並且要多留意未經授權就想入侵的不肖第三者。

重點是,註冊一個第三者不容易猜到的答案。最安全的方式就是確認用戶本人是否有無將答案的提示紀錄在臉書的個人資料或推特、微博上面吧。另外,選擇利用行動電話的簡訊來接收密碼,如果是利用其他方式的話,盡可能選擇「只有本人能夠連結」的安全的認證方式吧!

重設密碼要小心你的「安全提示問題」

曾為美國副總統參選人的Sarah Palin莎拉裴林的案例, 2008 年駭客使用教科書中最老舊的手法之一 – 利用密碼重設功能 – 入侵了美國副總統候選人莎拉裴琳(Sarah Palin)的 Yahoo! 個人帳號(請參考:Sarah Palin’s E-Mail Hacked),還把他入侵成功的證據公諸於世。據新聞報導指出,駭客在 Yahoo! 的身分確認問題清單中正確地選擇了「你在何處遇見未來的另一半?」這個問題,然後試過一些 “Wasilla High School” 的不同表示方式之後,最後成功猜出 “Wasilla high” 這個答案。