偽裝成行動認證服務的假銀行應用程式 Movil Secure, 會收集簡訊和電話號碼。當安裝者手機收到新簡訊時– 包含行動銀行應用程式用來確認或授權銀行交易的簡訊,它會將簡訊寄件者和訊息內容傳送到C&C伺服器和一支特定的電話號碼。趨勢科技懷疑取得的資料會被用在進一步的簡訊釣魚(SMiShing)攻擊,或被用來從銀行客戶身上收集銀行帳密。

有許多銀行都在為自家的行動應用程式提供更多功能及升級,而且也因為銀行應用程式所帶來的便利性,讓全世界有越來越多用戶使用行動銀行服務。不過隨著新金融技術的大量使用以及使用者會尋找自己銀行的應用程式和服務,也為詐騙份子帶來了更多機會。最新的一個例子是應用程式Movil Secure。我們在10月22日在Google Play上發現這個惡意應用程式,是針對西班牙語系用戶的簡訊釣魚(SMiShing)詐騙的一部分。

Movil Secure是個假銀行應用程式,會偽裝成行動認證服務。開發者下了很大的功夫來讓使用者認為這是個合法軟體,包括具備專業外觀的品牌及精細的使用者介面。我們還發現此一個開發者名下有其他三個類似的假應用程式。Google確認了這些應用程式已經從Google Play移除。

Movil Secure在10月19日上架,六天內被下載了超過100次。這可能是因為它聲稱跟跨國的知名西班牙銀行集團Banco Bilbao Vizcaya Argentaria(BBVA)有關,該銀行以專業技術聞名,正版的行動銀行應用程式被認為是業界最好的之一。

假應用程式(見下圖1)充分利用了BVVA的知名度,偽裝成該銀行服務用於身份管理和交易授權的行動認證服務。但仔細檢查後發現它並不具備這些功能。

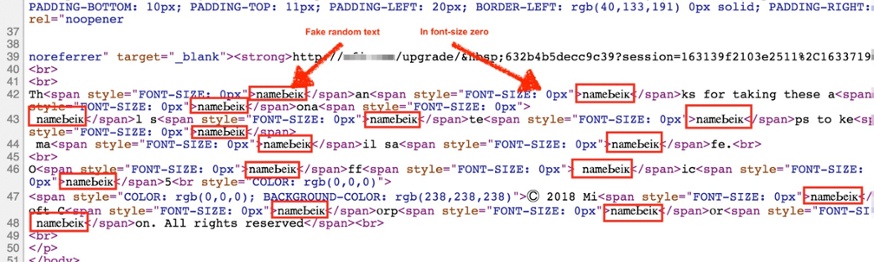

圖1、該應用程式聲稱它是行動認證應用程式