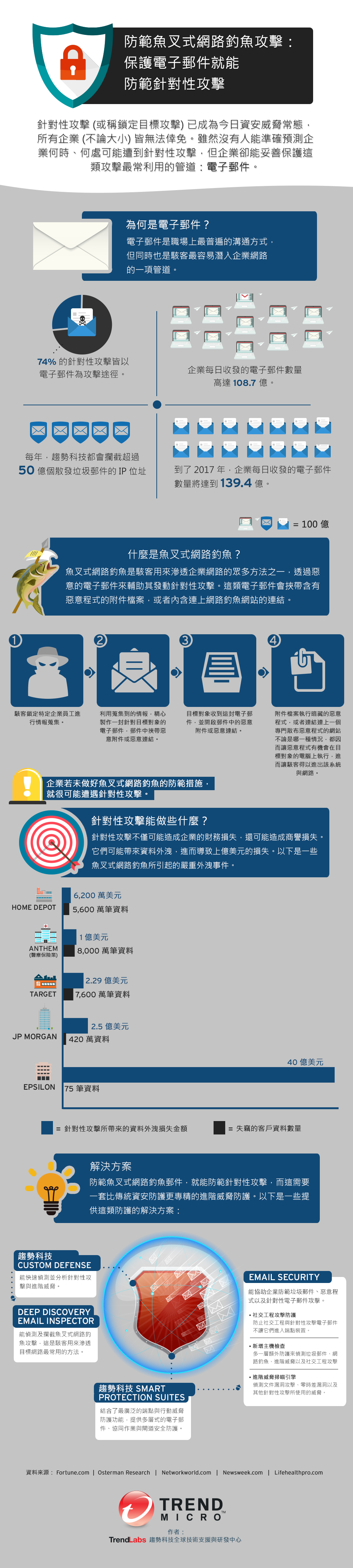

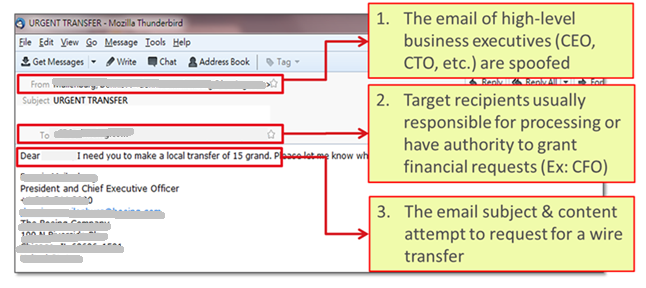

趨勢科技近來發現一波針對性攻擊/鎖定目標攻擊(Targeted attack )詐騙攻擊活動,攻擊活動由一封E-mail開始。偽冒某間公司的高階主管寄給其他主管(例:財務部經理),與一般詐騙攻擊或是網路釣魚(Phishing)信件不同的是這封Email沒有任何的附件或是連結網址,但他的表頭已遭到修改,導致收件者回覆之後會把信件寄給攻擊者。若不經仔細檢查,很難發現隱藏其中的陷阱。

根據趨勢科技主動式雲端截毒服務 Smart Protection Network所蒐集到的資料,僅僅在九月就有至少40間公司被攻擊。

技術細節與解決方案:

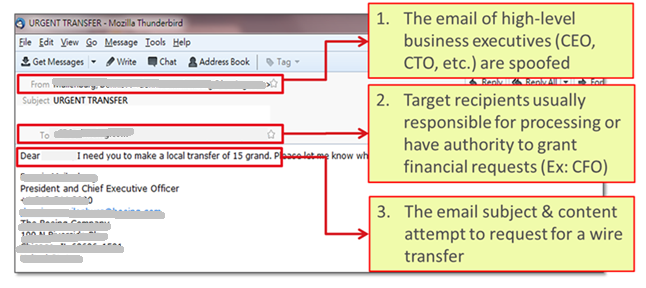

- “From”與“To”使用相同的網域,使他看起來像是一封內部信件,例:CompanyX.com寄給CompanyX.com。

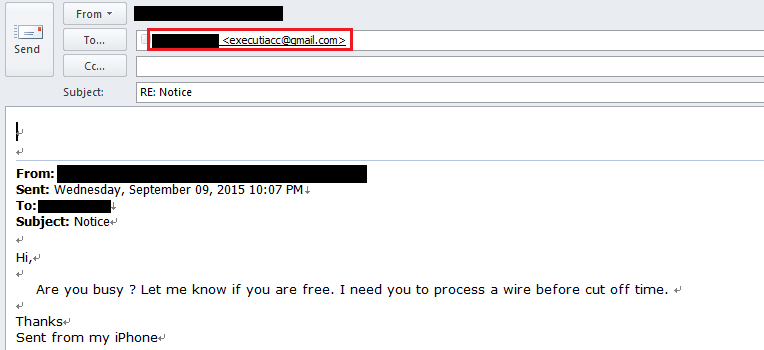

- “From”與“Reply-To”的網域不同,例:”From”是CompanyX.com,而“Reply-To”是類似gmail.com或其他外部網域。

- 目前發現“Workspace Webmail”及“Roundcube Webmail”在這類攻擊中常被使用。

- 整封Email不大,不容易被懷疑。

- Email內常包含某些特定字詞像是“wire”或“transfer”。

- “Reply-to”欄位常包含“executive”或“ceo”或“chief”等關鍵字。

趨勢科技Email信譽評等(ERS, Email Reputation Services)團隊已釋出病毒碼偵測此類型攻擊。

建議措施:

- 回覆信件前請確認收件者地址。

- 請提高警覺,如果“mail from”與“reply-to”網址不同,尤其是魚目混珠的Email網址,例:把trendmicro拼成trendrmicro。

- 如發現任何攻擊信件未被偵測,立即回報趨勢科技。

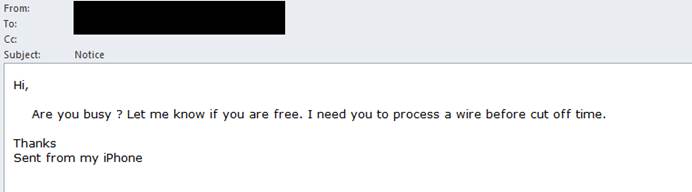

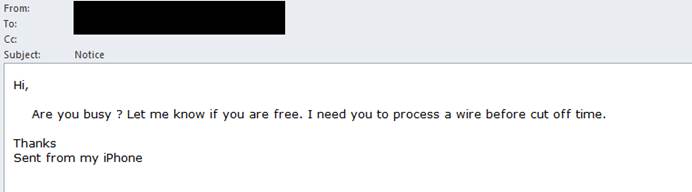

詐騙攻擊信件樣本:

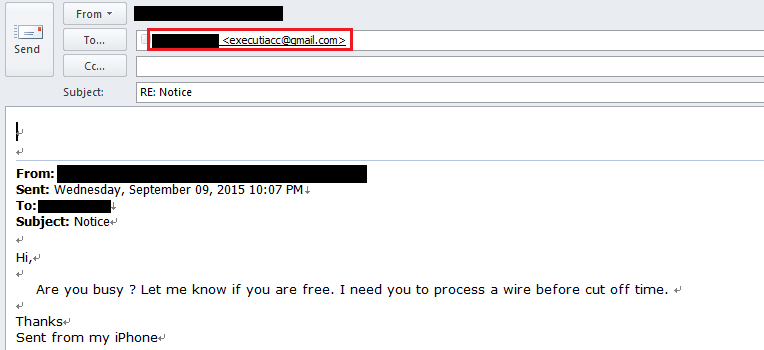

回覆信件時,收件者為外部網域信箱:

《現在加入趨勢科技LINE@,留言即刻輸入 888 看本月好友禮 》

《現在加入趨勢科技LINE@,留言即刻輸入 888 看本月好友禮 》

《 想了解更多關於網路安全的秘訣和建議,只要到趨勢科技粉絲網頁 或下面的按鈕按讚 》

《提醒》將滑鼠游標移動到粉絲頁右上方的「已說讚」欄位,勾選「搶先看」選項,最新貼文就會優先顯示在動態消息頂端,讓你不會錯過任何更新。