灰色軟體(Grayware)是指會出現惱人、不受歡迎或未告知使用者行為的應用程式,但並不屬於任何主要的威脅分類類別(像是病毒或特洛伊木馬)。

原文出處:Grayware

一封冒稱健保局的「二代健保補充保險費扣繳辦法說明」,導致萬筆中小企業個資遭竊;一封偽裝銀行交易紀錄信件,導致南韓爆發史上最大駭客攻擊;996 名公僕因為一封標題為「李宗瑞影片,趕快下載呦!」信件, 以上是因好奇心中了社交工程陷阱著名案例。

你可以強化各種防禦措施,但人類的情感可能是整個安全防護體系中最脆弱的一個環節。正如趨勢科技資安威脅研究專案經理 Jamz Yaneza 所言,「您的許多連線可能都十分安全,唯有椅子和鍵盤之間的這個連線可能造成問題。」

社交工程技巧涵蓋許多用以操控人類心理,使他們採取特定行動或透露機密資訊的技巧。「社交工程技巧」一詞指的通常是用以收集資訊或電腦系統存取權限的詭計。社交工程圈套利用目前備受矚目的重大事件與新聞作為誘餌,無論是政治、運動、娛樂性質,同時也不分全球性或地區性。此外,社交工程圈套也可能利用日常活動作為誘餌,例如線上理財、投資、帳單管理以及購物等等。

您或許曾受吸引而去閱讀一些您收到的垃圾郵件的標題:

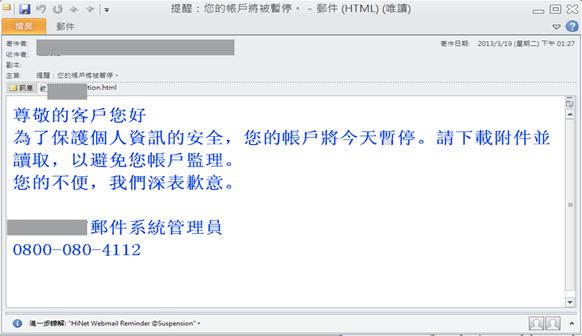

垃圾郵件是藉著博取收件者的信任感所設下的圈套。最近常見的手段即是偽裝成宅配業者寄出不在府通知郵件。例如:「您有包裹未取。詳情請點擊以下網址」等的文字記載 」或是讓很多 FB 用戶上當的「 12 小時內不驗證你的 Facebook 帳號,將被永久停權」 ,都在企圖誘導收件者進入不正當的網站,此手法近來頻頻可見。包誇近年大舉入侵全球的勒索病毒 Ransomware (勒索軟體/綁架病毒) 。

這些社交工程信件,常利用熱門政治新聞 、 宗教、文化、社會、環保以及科技活動相關議題,以及名名人八卦、慘劇、天災等等為散播主旨。

每年報稅期間’網路罪犯總會冒用稅務機關的標誌,試圖引誘納稅人中計。中國發生慘烈的大地震期間,風暴傀儡網路隨即散發中國再度遭地震襲擊的假新聞,垃圾郵件如洪水般湧入使用者的收件匣。這些垃圾郵件夾帶一個影片連結,一旦按下之後,便會下載一隻如蟲 (WORM_NUWAR.YH) 變更受害電腦設定,使之成為傀儡網路的成員。

早在病毒問世之際,網路罪犯便開始使用社交工程技巧。雖然電腦威脅不斷進化,但有一個事實從未曾改變:社交工程技巧的有效性。社交工程技巧的成功可歸因於它利用人類先天具有的情感,例如同理心、同情心、好奇及心恐懼等。人們會對運動員的成就讚嘆不已,對病痛感到畏懼,對於遭受天災侵襲的景況心生悲憫。社交工程技巧操弄這些情感,藉此引誘人們採取網路罪犯所期待的行動,以便讓他們的惡毒詭計得逞。

社交工程技巧能夠奏效的原因在於它利用人類輕信他人的天性。輕信他人的天性導致許多人可能成為攻擊行動的受害者。目前已有許多軟硬體能有效防範各式各樣的網路威脅。然而,整個防護體系中最脆弱的一個環節也是最可能遭受攻擊之處。就此而言,這個最脆弱的環節指的就是使用者。

雖然社交工程技巧已經流傳多年,但仍一再被利用,並且不斷演進。各式各樣的資安威脅,都會使用社交工程技巧。社交工程技巧在目標式攻擊中使用的頻率愈來愈高。網路罪犯以往只會利用全球性事件或新聞 (例如世界盃足球賽或情人節等) 來引誘使用者。現在,蠕蟲、大量發信程式及其他資安威脅會整合社交工程技巧以鎖定世界上的某個區域或特定國家。網路罪犯可能使用各地的語言,利用各地的重大事件或新聞為誘餌,使特定國家的人產生興趣。這使得運用大規模社交工程技巧的網路罪犯得以躲避偵測,同時還能引發嚴重的災情。在擁有大量新的網際網路使用者上線的國家,這種方式可能特別有效。

社交工程惡意程式專門假冒其他軟體和/或隱藏在其他軟體之內,引誘使用者下載並安裝該軟體,藉此趁機安裝惡意軟體。社交工程惡意程式不論對個人或對公司都會造成嚴重的風險,進而導致機密資訊遭盜用竊取、損毀或外流。

由於今日經由網頁感染的惡意程式佔所有惡意程式的50% 以上,因此這類威脅必須透過更精良的技術和資源來防範,而這也是桌上型電腦資訊安全產品目前努力的方向。

延伸閱讀:

PC-cillin 雲端版整合 AI 人工智慧的多層式防護,精準預測即時抵禦未知威脅 》即刻免費下載試用

每天都有許多未知的威脅會觸動端點偵測及回應 (EDR) 工具發出警示通知。這些處於灰色地帶的警示代表什麼意義,而所謂的託管式偵測及回應 (MDR) 又能提供什麼協助?

在網路資安的領域,事物向來黑白分明、界限明確,不是好就是壞。數十年來,資安領域的事務不是已知無害、就是已知不良,因此對資安人員來說相對容易監控和理解。但隨著威脅版圖不斷擴大與演進,昔日非黑即白的界線也開始出現大量灰色地帶。現在,每天都有許多未知的威脅會觸動端點偵測及回應 (EDR) 工具發出警示通知。這些處於灰色地帶的警示(Gray Alerts)代表什麼意義,值得我們深入探討。

所謂灰色警戒是指網路資安偵測工具在發現某個檔案或事件出現從未見過的行為或特性時所發出的警示,例如,當偵測工具發現某個應用程式出現可能有害的行為時所發出的警示。像這樣的情況,有可能是企業的員工覺得這個應用程式很有用,所以願意承受該應用程式所帶來的一些不便 (例如忍受一些惱人的彈出式廣告),此時資安團隊可能就不深入追查這個應用程式。但問題是,應用程式所顯示的廣告很可能暗藏惡意程式,進而感染端點裝置。這就是為何企業資安團隊應該對這類灰色警示做進一步的分析,以確認其是否有害,並判斷是否該採取行動。

繼續閱讀工業物聯網(IIoT)是指物聯網(IoT ,Internet of Thing)在工業應用的擴展和使用。IIoT專注於機器對機器(M2M)通訊、大數據以及機器學習(Machine learning,ML),讓工業運作有更高的效率和可靠性。IIoT涵蓋了整個工業應用,包括了機器人、醫療設備和軟體定義生產流程。

IIoT超越物聯網常見的一般消費者裝置及實體裝置網路互聯。讓它不一樣的是資訊技術(IT)和營運技術(OT)的交叉。OT指的是營運流程和工業控制系統(ICS)的網路,包括人機介面(HMI)、監控和資料採集(SCADA)系統、分散式控制系統(DCS)和可程式化邏輯控制器(PLC)。

IT和OT的融合讓工業在自動化及最佳化方面有了更好的系統整合,並且對供應鍊和物流有了更佳的能見度。使用智慧感應器和制動器加上遠端連線控制可以更輕鬆地監控工業營運(如農業、醫療、製造、運輸和公用事業)的實體基礎設施。

在第四次工業革命(稱為工業4.0)裡,IIoT是網路實體系統和生產流程經由大數據及分析進行轉型不可或缺的部分。來自感應器和其他資料源的即時資料能夠協助工業設備和基礎設施進行決策,提出見解及具體行動。機器可以進一步地接手並自動化先前工業革命無法處理的任務。在更廣泛的背景裡,IIoT對於聯網生態系或環境相關的使用情境來說相當重要,如該如何打造城市成為智慧城市或是該如何讓工廠轉型成智慧工廠。

繼續閱讀對許多人來說,聖誕節和新年等節日是購物和花錢的季節。但在網路犯罪分子眼裡則有別的意思 – 他們認為這是進行網路釣魚偷竊個資的黃金季節。請參考 你愛的聖誕禮物,網路釣客也愛~年底十大網路釣魚最愛購物頁面 。

網路釣魚通常是指企圖透過電子郵件、通訊軟體來獲得你個人資訊以竊取你的身份認證。大多數網路釣魚會企圖讓自己看起來像是一般行為,實際上卻是用於犯罪活動。它們看起來就像是來自銀行、信用卡公司、信譽良好的公私立機構的正式通知,通常在訊息中會夾帶惡意連結,引導收件者至看起來與官方極為相似的山寨網站,要求提供帳號密碼等資訊。

網路釣魚(Phishing)的起源可回溯至 1970 年代的飛客 (phreaking) 入侵手法,這種手法利用簡單的兒童玩具哨子就能非法使用電話系統,至今依然惡名昭彰。網路釣魚延續了電話飛客手法的傳統,同樣都是爲獲取實質利益而將專業技術用於不正當的用途。相關報導