繼 iCloud洩百女星裸照事件後,英國《每日郵報》報導,9 月 10 日在俄羅斯「比特幣安全」(Bitcoin Security)論壇上赫然出現近 500萬個 Gmail的帳密清單。

Google呼籲 Gmail用戶經常變更密碼,並啟用帳戶登入的兩階段認證功能

雖然公布者聲稱其中 60%的帳密仍在使用中,Google表示這些用戶資料中有效帳密比例不到2%,也沒有證據顯示有系統被攻擊,但仍建議用戶採取預防措施,例如重設密碼,並啟用兩階段驗證。

Google在部落格貼文表示這些帳號和密碼並非來自Gmail本身外洩,而可能是「其他來源」。在過去發生的案例中,趨勢科技發現網路釣魚(Phishing)是個資外洩案最常使用的伎倆。網路釣魚(Phishing)會成功,通常就是因為目標無法從正常的郵件中區分出詐騙的信件,它可能藏身在搜尋結果第一頁的長得很像 LINE 的頁面;或是冒充facebook 安全中心的小12小時內停權警告信,重大個資外洩案,如eBay外洩百萬個資也是肇因於難以分辨得網路釣魚詐騙信件。

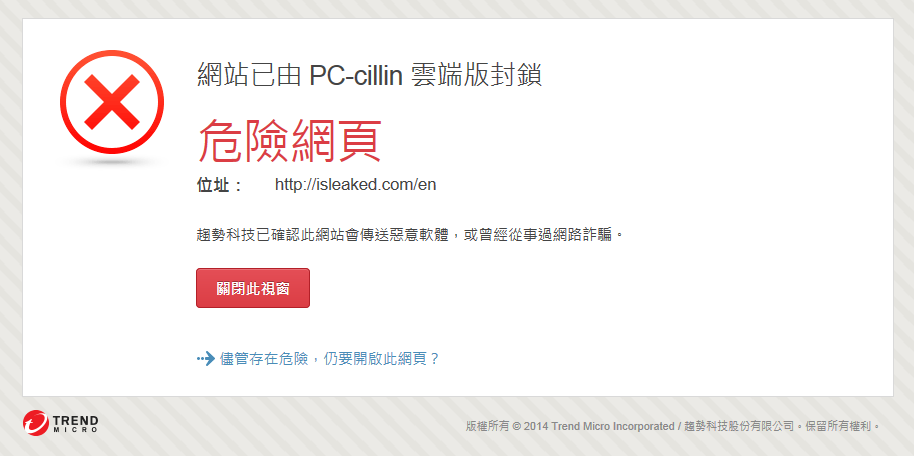

檢查是否遭駭工具,竟是網路釣魚網站

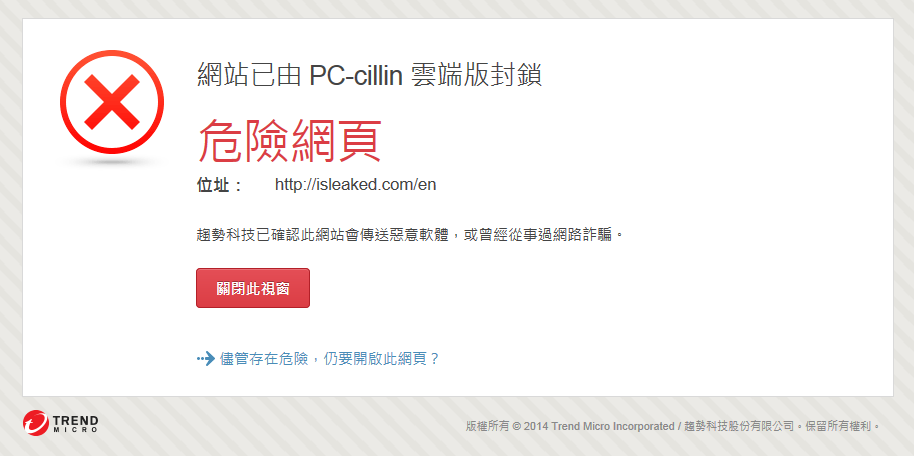

提醒大家目前有一些聲稱可以幫你檢查是否在本波外洩名單的工具,其實是另一種駭客竊取個資的詐騙手法。比如一個網站宣稱可讓用戶輸入電子郵件地址,查詢自己是否受害,並表明絕不會蒐集個資,但詭異的是該網站卻是在事件曝光的前一天即註冊,也就是說比駭客公布近 500 萬筆帳密的時間還早,經趨勢科技分析該網站為 網路釣魚(Phishing)網站,趨勢科技PC-cillin 2014雲端版 已經將該網站封鎖。

雖然某些釣魚網站不會要求輸入密碼 ,但卻可能利用蒐集到的 email 發送垃圾信件;如果”好心”的檢查工具頁面順便提供立即更新 Gmail 密碼的連結,千萬別點入,當心帳號密碼一起奉送給駭客了,記得:更新密碼請手動輸入官方網址。

在任何網站輸入帳號密碼前,請再三確認

老話一句,在任何網站輸入帳號密碼前,請再三確認是否為原始官方網站,不要輕易輸入密碼。現在測試一下你看得出以下這個 LINE 釣魚網頁哪一個是真的嗎?

如果你沒有辦法憑肉眼辨認真假,讓就交給可以主動預警惡意網頁,以顏色清楚標示惡意網址,讓您輕鬆一眼洞悉潛在威脅的網路安全軟體,如趨勢科技PC-cillin 2014雲端版 獨家【Facebook隱私權監測】,手機、平板、電腦全方衛!即刻免費下載

iCloud 明星裸照外洩事件,也成為網路釣魚詐騙誘餌

順帶一提針對尋找上述 iCloud洩百女星裸照外流照片使用者的網路釣魚騙局,已經出現,以下是其中一個案例:

惡意網址藉著iCloud被駭明星影片在FACEBOOK 塗鴉牆散播擴散

惡意網址藉著iCloud被駭明星影片在FACEBOOK 塗鴉牆散播擴散

8 個小撇步,讓你的個資不成公開的秘密

針對裸照外流事件,蘋果也發出新聞稿指稱他們不認為iCloud有漏洞,可能是這些女星帳號的密碼設定得太簡單。

即使多數的我們不是 iCloud外洩女星裸照 事件中的 A 咖名人,但我們還是有些寧可不公開的資料。因為一旦個資外洩,就等於是開放給所有的網路詐騙集團,記住以下 8 個小撇步,不讓個資成公開秘密:

- 確定您的密碼複雜而不易猜測(長度超過10 個字元的密碼,越長越好)

- 混合使用大小寫字母、數字和標點符號(將某些字母換成數字和/或標點符號)

- 切勿在多個帳號重複使用相同密碼(花點時間為每一個帳號建立各自的密碼。)

- 使用一套密碼管理軟體, 如 PC-cillin 雲端版內建的密碼管理 e 指通 ,按這裡立即免費下載

- 重設密碼的安全提示問題,確定只有您自己知道答案。記得,您的答案不必是真的,只要是您記得住的就行。

- 隨時留意那些專門用來騙您提供使用者名稱和密碼的網路釣魚(Phishing)郵件。可免費下載可主動預警惡意網頁,以顏色清楚標示惡意網址的趨勢科技PC-cillin 2014雲端版

- 若是任何線上服務提供了額外的安全機制,例如透過手機進行雙重認證,請務必將它啟用。

- 不要再用這些每年都上榜的最易破解密碼,比如 123456, 5201314,避免使用紀念日,寵物名字。

【同場加映】

不是只有 A 咖女星,才該擔心個資成公開秘密

趨勢科技PC-cillin 2014雲端版 獨家【Facebook隱私權監測】,手機、平板、電腦全方衛!即刻免費下載

◎ 歡迎加入趨勢科技社群網站