【 2014 年 8 月 14 日台北訊】 隨著行動裝置使用者數量不斷成長,山寨App數量也以驚人的速度竄升。根據針對 Google Play 商店前 50 大熱門免費 App 調查顯示, 高達80% 應用程式皆有對應的假冒版本,其中以小工具、影片及財經類別App擁有假冒版本的比例竟達100%!趨勢科技建議,為避免行動裝置威脅,使用者請務必從信任的來源下載程式,並安裝有信譽的行動防護程式如趨勢科技『 安全達人』免費App ,以保障自身的行動裝置安全。

趨勢科技研究發現,截至2014年四月,在890,482 個山寨App樣本中,有 59,185 個是越權廣告程式,另有 394,263 個為惡意程式;而在所有山寨App 中,有 50% 以上懷有惡意。目前山寨版App可分為兩大類型,其一為「假 App 」,其中又以假防毒App為最大宗。以「Virus Shield」為例,號稱可即時掃描、保護個資,售價3.99美元,曾在Google Play獲得 4.7 分的評價,上線一周即吸引超過一萬次下載量,但該App遭踢爆不具備任何防護功能,經查證下載量多為殭屍電腦操縱成果,縱使被 Google 下架, 卻仍造成數千人受騙並造成金錢損失。

圖 1 : Virus Shield 在 Google Play 上的購買畫面。

山寨App另一類型則為「重新包裝的 App 」,仿冒熱門App吸引使用者下載。其中的「木馬化 App」手法,將 App 程式重新包裝從事惡意用途,已逐漸成為網路攻擊常態,其中以熱門遊戲App、金融類App與即時通訊 App最常成為重新包裝的對象。

熱門遊戲 App

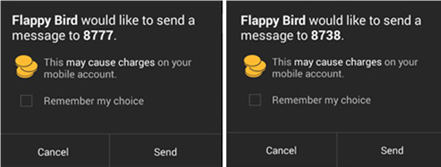

以2014 第一季最熱門遊戲App之一「Flappy Bird」為例,累計下載次數突破5,000 萬次,該遊戲的突然下架引發網友大量討論,吸引網路犯罪者推出「Flappy Bird」木馬化版本;其中一個木馬化版本會要求使用者允許開發者發送簡訊,導致使用者電信通訊費用帳單因而突然飆高。

2 :木馬化 Flappy Bird 發送的高費率簡訊範例。

金融類 App

遭木馬化的銀行App常見的被攻擊手法為將知名金融機構的 Google Play 應用程式移除,並換上木馬化版本,竊取受害者的金融相關資訊以協助歹徒發動網路釣魚攻擊,造成使用者重大損失。

3 :南韓某銀行 App 的木馬化版本畫面。

即時通訊 App

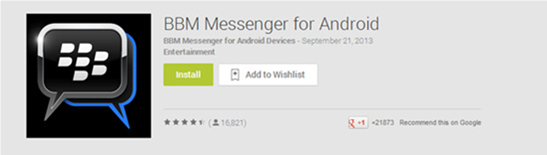

而即時通訊木馬App最知名的案例則為BlackBerry® Messenger(BBM),在 BlackBerry 將其程式上架至Google Play 之前,網路上竟然出現一些木馬化的 BBM 版本,利用 Android 版 BBM 即將上市的預期心理,讓其重新包裝的程式獲得 100,000 次下載;然而這些程式會出現越權廣告程式的行為,因 此遭 Google Play 下架。

4 :假冒的 Android 版 BBM 程式在 Google 商店的下載畫面。

趨勢科技資深技術顧問簡勝財表示:「在山寨App中,有相當大的數量為內藏有惡意程式,不僅容易引發個資外洩,更有可能造成金錢上的損失。建議使用者從信任的平台下載App程式並安裝有信譽的資安防護軟體。趨勢科技『安全達人』免費App 擁有自動防護與掃描功能,可協助阻擋用戶下載具有惡意威脅的應用程式,為用戶的手機資安做最全面把關!」

重新包裝的假應用程式和它對行動威脅環境的影響

重新包裝(Repackaged)的應用程式是一種假應用程式,它對行動惡意軟體的氾濫起了關鍵的作用。跟假應用程式一樣,重新包裝應用程式利用社交工程伎倆,顯示出想偽造的正常/官方版本類似的使用者界面(UI)、圖示、套件名稱和應用程式標籤。這樣做是為了誘騙使用者下載假應用程式來產生利潤。

根據研究,Google Play上前50的免費應用程式中有近80%有偽造的版本。這些應用程式包括了商業、多媒體和影片、遊戲等類別。此外,今日有超過一半的假應用程式被標示為「高風險」和「惡意」,因為它會對使用者造成危害。

圖一:在Google Play上有偽造版本和沒有偽造版本的免費應用程式

繼續閱讀

安全套接層協議(SSL)和它的後繼者傳輸層安全協議(TLS)都是設計來提供客戶端和伺服器之間有著安全加密的連線。為了進一步地進行身份驗證和加密,伺服器必須提供憑證。通過這過程,伺服器可以直接有效地證明其身份。

安全套接層協議(SSL)和它的後繼者傳輸層安全協議(TLS)都是設計來提供客戶端和伺服器之間有著安全加密的連線。為了進一步地進行身份驗證和加密,伺服器必須提供憑證。通過這過程,伺服器可以直接有效地證明其身份。