近來勒索病毒驚傳變種,透過更多新型手法勒索您的檔案並要求支付高額贖金換取解密金鑰! |

PC-cillin 雲端版“勒索剋星”可防範 WanaCry 等勒索病毒,保護珍貴檔案,防止電腦被綁架,快為您的電腦做好防護!

防範勒索病毒 PC-cillin 用戶請至這裡點選”免費體驗”即可免費升級至最新版本

台灣受駭創新高 付錢不能保證檔案能取回

在臺灣有受駭案例,付錢後卻沒有救回檔案,甚至加碼更高的贖金,所以沒有人能夠保證付錢之後檔案可以救回來。支付贖金不僅是一種賭注,更會助長勒索病毒持續氾濫。何況付了款,不一定就能拿到解密金鑰。

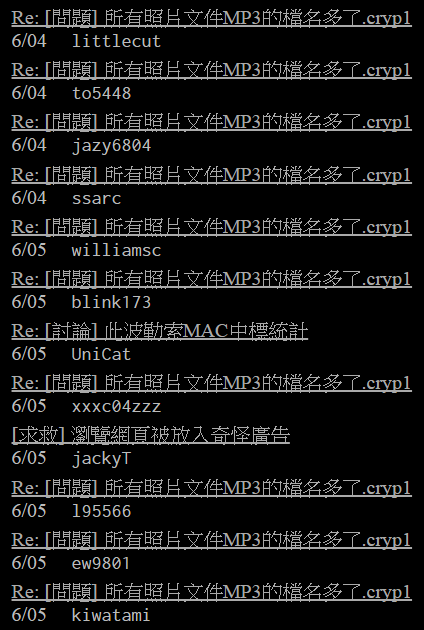

在過去的六個月,就有超過50個勒索病毒新家族出現,而2014到2015年加起來也只有49個。如果你還覺得這些案例都是發生在國外,就算 FBI 說中招了只能付錢了事,還是覺得勒索病毒離自己很遙遠,一樣照追劇,照下載,照瀏覽新聞?但是現在你不可以置身事外了,台灣地區光5月遭勒索病毒攻擊人次高達50萬威脅,急增3倍,網路上常常出現類似的討論:

最近韓劇超夯的,許多人喜歡網路追劇,提醒您別遇到勒索病毒,有粉絲在趨勢科技粉絲頁留言:

這並不是個案,無獨有偶的是有網友在論壇上求助,說想利用假日在網路上看電影,電影看完了,電腦裡所有檔案卻都打不開了,原來是中了Cerber 勒索病毒 Ransomware,並被要求支付約台幣1.7 萬的比特幣(Bitcoin)才可解鎖,更慘的是用公司的電腦 ! 很多網友給的建議跟 FBI 建議的一樣:” 付錢了事 “

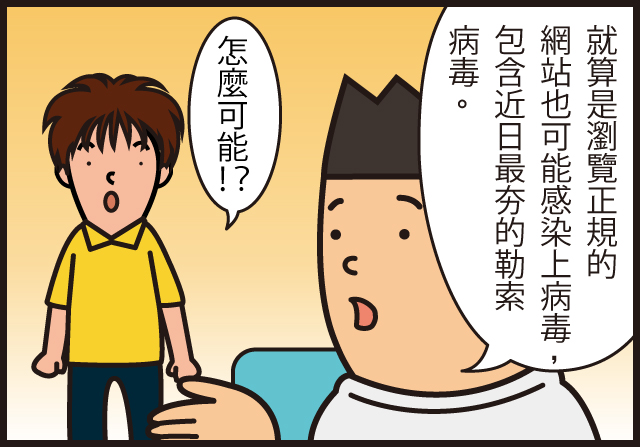

提醒您:如果電腦有軟體的修補程式沒有更新的話,遇到「Drive by download」路過式下載(隱藏式下載、偷渡式下載、強迫下載,網頁掛馬)攻擊,瀏覽惡意網頁或惡意廣告就會中毒。不要以為官方或大型網站就比較安全,曾幾何時網頁廣告成勒索病毒散播溫床,紐約時報、BBC、MSN 皆曾中招。台灣也傳出相關案例。

也許你會說大不了重灌,但若是遇到像這位媽媽一樣,孩子的成長照片全被加密了,如果沒有備份的習慣,真的會令人很心急。

以下是勒索病毒威脅手法的演變:

【警訊】 LINE 也成為勒索病毒傳播的管道!!

中了勒索軟體該怎麼辦?「建議受害人付款了事」在一個網路安全高峰會上 FBI 如是表示,,此語一出即惹來了爭議。勒索軟體藏在郵件,藏在載點,藏在廣告裡…只要你上網,就有可能是它的覬覦目標。日前也傳出有網友用電腦版的 LINE 遇到假好友傳來的檔案,點下去就中毒整台電腦被綁架,要求支付 500 美金。

感染勒索病毒的四個主要症狀

感染勒索病毒時,勒索病毒會連線到C&C伺服器下載加密金鑰並且開始加密電腦中的檔案,然後在電腦上放置Ransom Note檔案(支付贖金的說明檔案)。因此,當下列症狀出現時,就有可能就是遭到勒索病毒感染:

- 出現不明對外連線

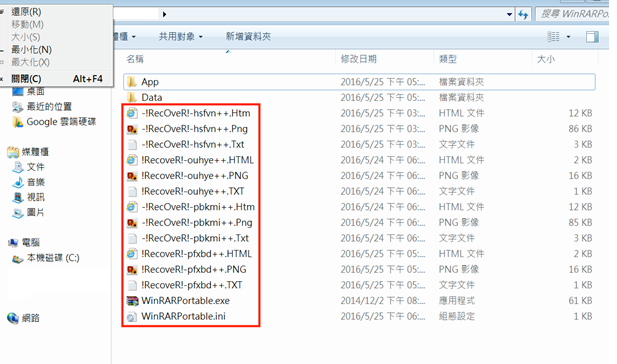

- 發現各目錄下開始出現奇怪副檔名的檔案,例如:.crypt、.ECC、.AAA、.XXX、.ZZZ等等

- 突然出現很多 Ransom Note檔案(支付贖金的說明檔案)或捷徑,通常是.txt檔或是.html檔,如下圖:

- 在瀏覽器工具列發現奇怪的捷徑,如下圖: