根據法新社報導,加拿大聯邦警察逮捕1名19歲男子,並指控他利用Heartbleed漏洞,竊取900名加國納稅人的資料。加拿大國稅局因Heartbleed漏洞關閉多天。

Heartbleed 漏洞 – 一周了,心還在持續淌血嗎?

Heartbleed 漏洞攻擊已經成真。

這個漏洞已經佔據了過去一週的新聞頭條(理所當然的)。此一問題影響到的規模很龐大。OpenSSL已經被整合到許多的開發專案內。它可能是最常被用到的安全程式庫。

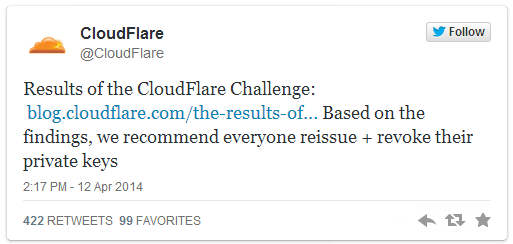

在上個禮拜五晚上(2014年4月11日),CloudFlare的挑戰成功的被Fedor Indutny和Ilkka Mattila所擊敗。

這挑戰很簡單。CloudFlare建立了一個有Heartbleed漏洞的伺服器。然後,他們要求社群利用這個漏洞來擷取該網站的SSL憑證私鑰。

就在一天之內,不只有一個,而是有兩個人成功地完成任務。

Megan Guess在Ars Technica提供了更多的資訊。不過你要知道的是,這對於Heartbleed會造成真正而實質性的風險提供了確切的證據。在此之前,我們(資訊安全社群)知道有可能從記憶體中擷取金鑰,但很難在沒有證據前說服別人。現在,我們已經有了。

我該怎麼辦?

我們已經建立這個簡短的(4分30秒)影片來解釋heartbleed和你可以做些什麼來保護自己和你的使用者。更多細節和連結如下。

我是個使用者;我可以做些什麼?

作為一個使用者,當連上一個網站或存取一個線上應用程式前要先問自己一個簡單的問題,「這個網站還會被Heartbleed漏洞影響嗎?」

如果答案是不會,立即修改你的密碼。請記得在你的每個帳號都使用獨特的密碼。如果你有許多的網路帳號,你可能會需要一個密碼管理程式,可以輕鬆地幫你管理每一個服務上的獨特密碼。

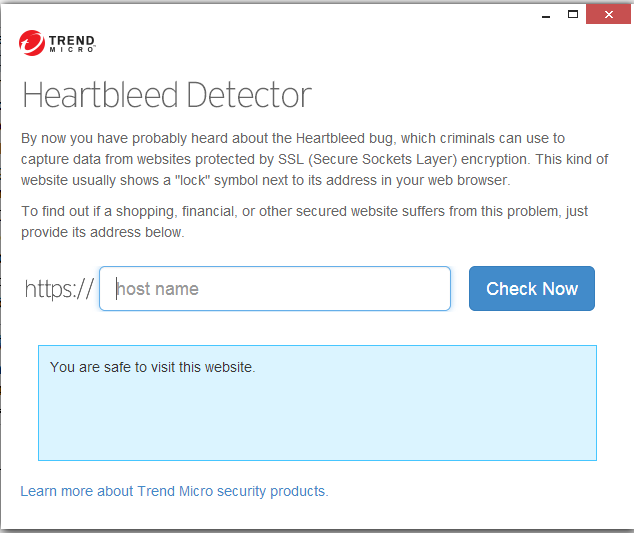

檢測工具:

想要線上購物或進行網路交易又怕怕的嗎?輸入網址,檢測網站是否有相關漏洞,到這邊安裝檢測工具

如果該網站還沒有修補Heartbleed漏洞或是沒有對此漏洞做出任何表示,就先不要變更你的密碼。如果你變更了密碼,但該網站仍然會受到heartbleed漏洞的影響,那你的新密碼就可能會洩漏。

等到該網站修補問題之後再變更你的密碼。

我有運行一個網站;我接下來該怎麼做?

如果你有運行一個網站,你需要盡快地跟你的使用者說明。讓他們瞭解你知道heartbleed問題,並且會盡快地研究這問題。

接下來,檢查你的網站是否使用受影響版本的OpenSSL(1.0.1版本到1.0.1f)。如果是,請按照下列步驟來解決這個問題:

- 應用所有的heartbleed規則(CVE -2014-0160)到你的入侵防禦系統上

- 更新你的OpenSSL程式庫到版本1.0.1g或以上

- 撤銷你目前的SSL憑證

- 簽發使用新私鑰的新憑證

如果你的網站沒有受到heartbleed漏洞影響,記得要通知你的使用者。這個問題無處不在,大多數人都聽說過它。讓你的使用者知道你的網站不會受到影響,資料都很安全是讓使用者安心的好作法。

我是趨勢科技的客戶;你可以如何幫助我們?

趨勢科技解決方案

趨勢科技Deep Security客戶應該升級到DSRU-14-009,並指定下列規則:

- 1006010 – Restrict OpenSSL TLS/DTLS Heartbeat Request

- 1006011 – OpenSSL TLS/DTLS Heartbeat Information Disclosure Vulnerability

- 1006012 – Identified Suspicious OpenSSL TLS/DTLS Heartbeat Request

同時也能夠透過對網路活動的能見度和控制能力來察覺試圖對此漏洞進行的攻擊Deep Discovery可以透過規則CVE-2014-0160-SSL_HEARTBEAT_EXPLOIT來監控網頁伺服器和檢查SSL/TLS相關流量。一旦發現,Deep Discovery會尋找Heartbeat訊息回應,並檢查是否有漏洞攻擊的特徵出現,特別是連續回應數目、回應資料數量等等。這讓它可以偵測:對監控中伺服器的攻擊,在監控網路試圖去攻擊Heartbleed漏洞。這新的Deep Discovery規則已經發佈且會自動應用,因為是Deep Discovery自動更新程序的一部分。

客戶端應用程式也可能受到Heartbleed漏洞影響。如果它們連到惡意伺服器,Heartbleed漏洞就可能被用來讀取客戶端系統的記憶體。在4月11日,趨勢科技發佈以下規則以保護使用Deep Security和IDF的使用者防護這個漏洞攻擊:

- 1006016 – OpenSSL TLS/DTLS Heartbeat Message Information Disclosure Vulnerability

- 1006017 – Restrict OpenSSL TLS/DTLS Heartbeat Message

趨勢科技用戶也可以到:

家庭產品技術支援

企業產品和服務技術支援

這些連結可以幫助你瞭解趨勢科技產品是否有受到Heartbleed漏洞的影響,解決辦法和如何使用這些產品來保護你的使用者免於此漏洞威脅等最新資訊。

其他的觀點

我們也在我們的部落格上發布建議和更多資訊:

Heartbleed 漏洞常見問題集(FAQ)

心跳(Heartbeat)停止:Heartbleed OpenSSL漏洞分析

手機購物竟”心在淌血”!!Heartbleed臭蟲, 影響銀行,線上支付,網路購物等手機/行動應用程式

Heartbleed漏洞讓 5% 的前一百萬大網站心在淌血!

@原文出處:Heartbleed – One Week In作者:Mark Nunnikhoven(首席工程師)