今年四月美國聯邦調查局長康梅( James Comey )在演講時表示,他會把筆電上的視訊鏡頭用不透明膠帶貼起來,以防電腦被駭客入侵、行蹤被偷窺。

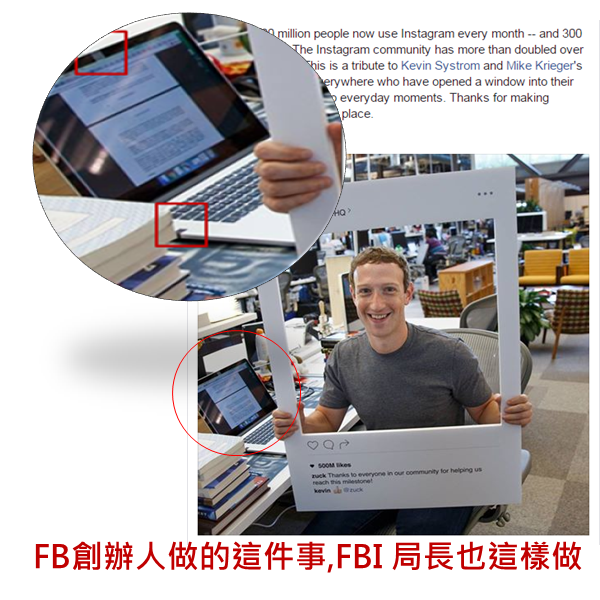

無獨有偶的是 facebook 創辦人Mark Zuckerberg , 也同樣做了這件事:

由於先前 LinkedIn 駭客災情的影響,讓Facebook 執行長的密碼也被公諸於世,請參考:別和 Facebook 創辦人一樣用萬用密碼!五招讓帳密更安全,話說身價 380 億美元的大人物,開始重視自己的個人隱私安全也是理所當然,但一般網友也不能掉以輕心。之前有新聞報導淡江外籍男涉偷拍29人,被喻為土耳其版李宗瑞,女孩們不只在外交友要小心,即使坐在家裡都有可能被偷拍;除了女孩,駭客連小孩也不放過看看以下幾則案例:

駭客入侵筆電 遙控偷拍辣妹洗澡

駭客打開女網友的webcam偷窺 「我喜歡糟蹋這些奴隸」(英文版報導“ I enjoy messing with my girl slaves”)看到這樣的報導,女孩們怎能不生氣呢?!報導說 駭客入侵筆電 遙控偷拍辣妹洗澡,話說一名20歲的英國女大學生在浴室邊泡澡邊用筆電看電影,突然發現電腦視訊鏡頭自動開啟,女大生嚇了一跳,她懷疑電腦被駭客入侵,擔心自己在房內更衣和洗澡過程全都已經被人拍下。《英國廣播公司》(BBC)的調查指出,駭客利用各式吸引人的電郵,騙人點開有毒連結,之後利用中毒電腦的打開鏡頭後,偷拍電腦前的女性,然後將照片上傳到網路,甚至出售牟利。

繼續閱讀